Sous Windows Server 2008R2+, le filtrage de fichiers est l’une des nouvelles fonctionnalités permettant de gérer efficacement la nature des fichiers stockés sur votre serveur de fichiers.

Dit autrement, vous pouvez contrôler le type d’extensions autorisé sur un volume ou un répertoire : le contrôle peut être soit un verrou quant à l’écriture de fichiers non conformes aux extensions autorisées, soit le déclenchement d’une alerte (notamment par mail) si un nouveau fichier comportant une existant explicite est créé.

Sous Windows 2008 R2

Installation.

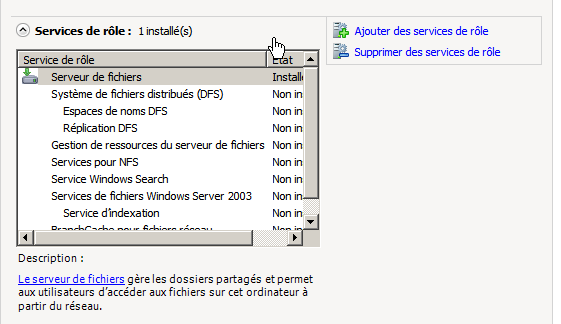

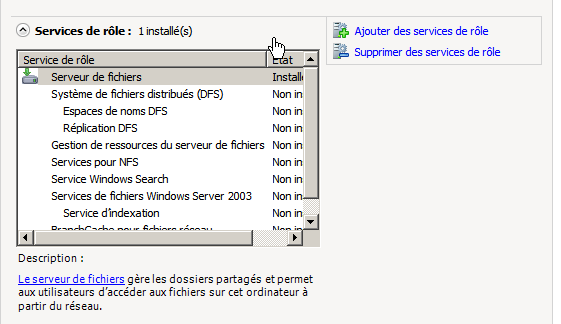

Prérequis trivial : si ce n’est déjà le cas, il est nécessaire que votre serveur de fichiers, et donc le Rôle Service de Fichiers

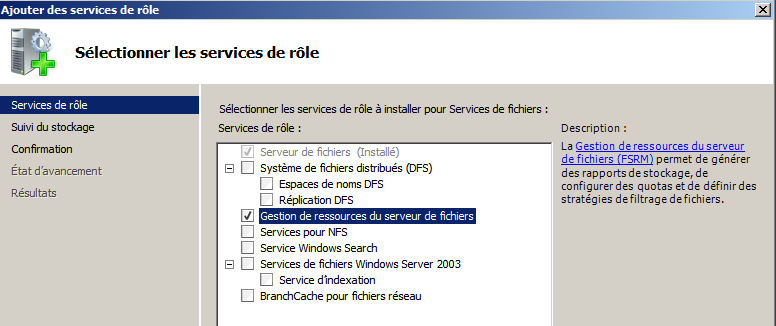

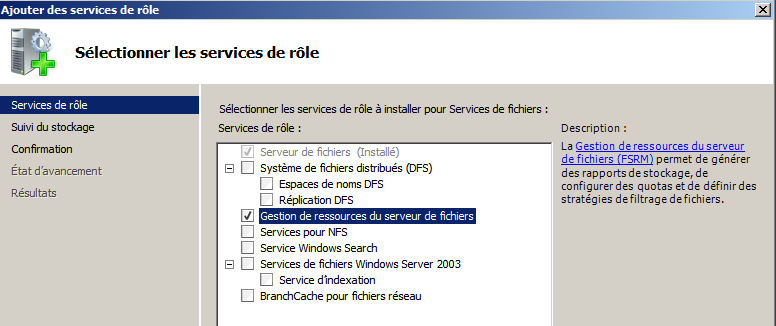

Il faut ensuite installer le service de rôle Gestion de ressources du serveur de fichiers

- Dans la console Gestionnaire de Serveur, et sur le service Serveur de fichiers, choisir ajouter des services de rôle.

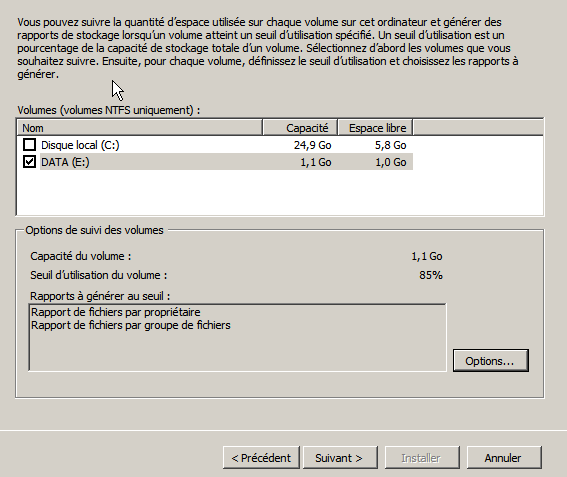

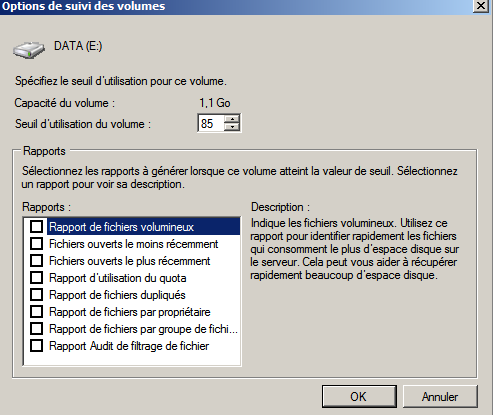

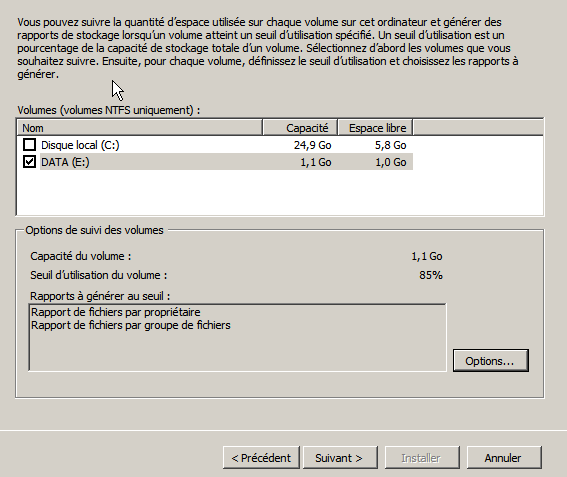

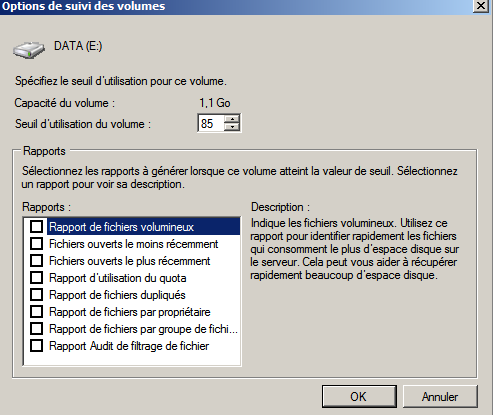

Sélectionnez le volume auquel s’appliquera ce service :

Par défaut, une alerte est pré configurée à 85% du volume global et deux rapports d’utilisation de fichiers sont pré-cochés, le bouton Options vous permet d’accéder à nombre d’autres rapport pertinents :

- Laissez les options de stockage de rapport et d’envoi de mail par défaut puis lancez l’installation.

Configuration des alertes

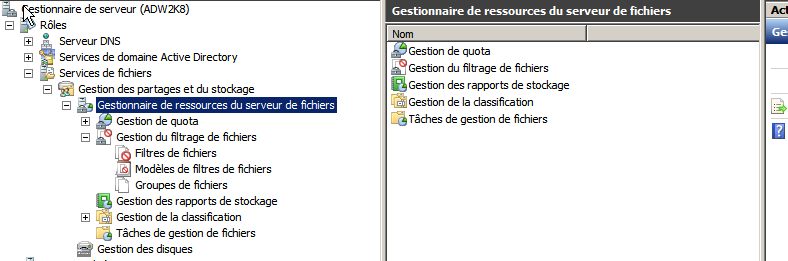

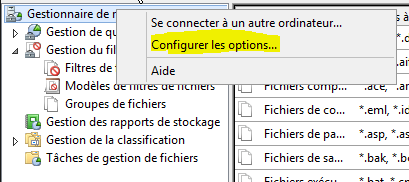

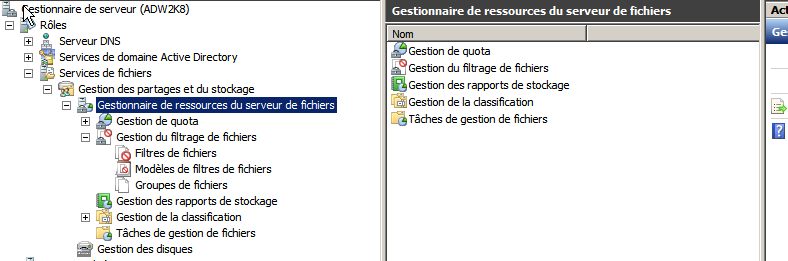

Dans la console de gestion du serveur, vous avez désormais le module Gestionnaire de ressources du serveur de fichiers.

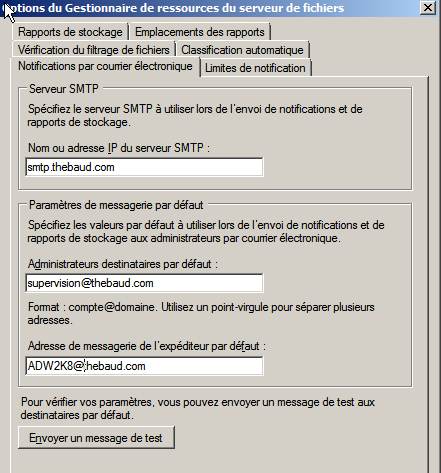

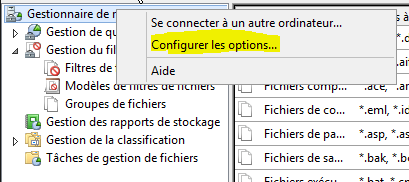

- Click droit – Configurer les options

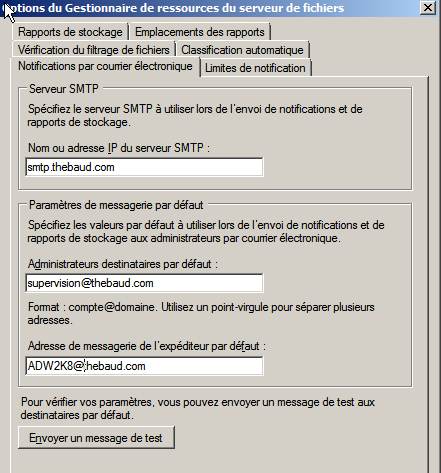

- Spécifiez le nom de votre serveur smtp, à qui vous souhaitez envoyer les alertes et quelle adresse email émettrice sera affichée.

Attention, cette page ne permet de faire de l’envoi SMTP sur autre chose que du SSL ni en mode authentifié.

Attention, cette page ne permet de faire de l’envoi SMTP sur autre chose que du SSL ni en mode authentifié.

Création d’alerte sur des fichiers de type Ransomware

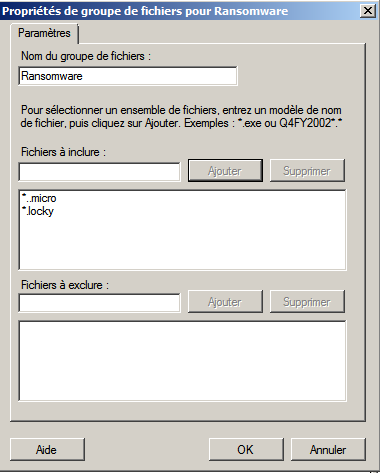

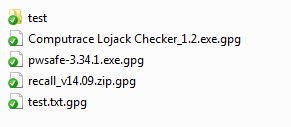

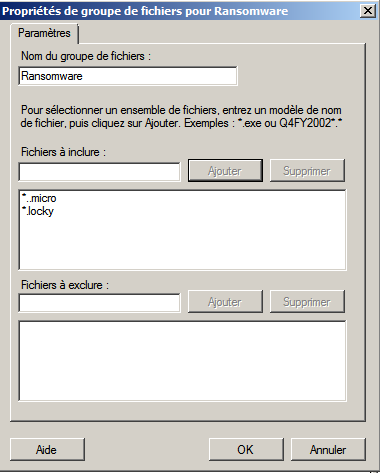

Il faut commencer par construire le modèle qu’on appellera « Ransomware ». Ce modèle contiendra l’extension ou les extensions connues générées par les ransomwares sur un serveur de fichiers.

- Créer un nouveau Groupe de Fichiers

- Lui donner un nom puis ajouter la ou les extensions pour lesquelles vous envisagerez de bloquer la création de fichiers ou d’être alerté.

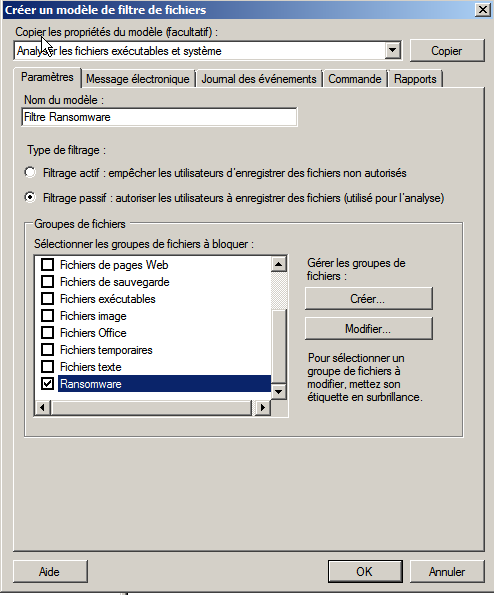

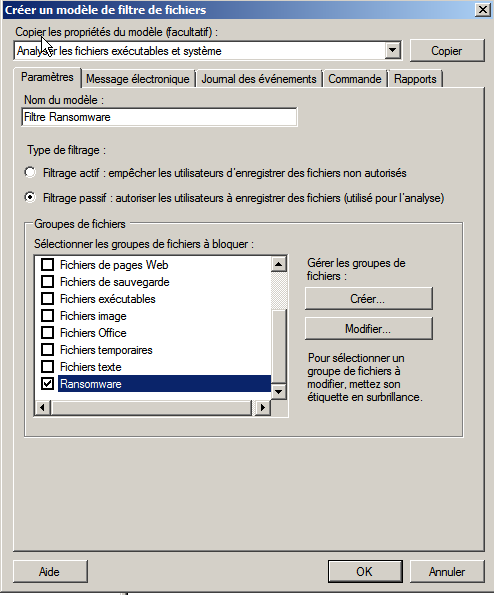

- Il faut ensuite définir un modèle de filtrage basé sur le modèle des extensions ci-dessus. Autrement dit cela revient à définir les actions qui seront menées en cas de détection des extensions du modèle de groupe de fichiers.

- il faut donner un nom à votre filtre, puis choisir le type de filtrage. Actif = blocage immédiat des fichiers, Passif = les fichiers sont autorisés mais cela génère une alerte.

- Il est indispensable de sélectionner le modèle de fichiers à surveiller (ici Ransomware).

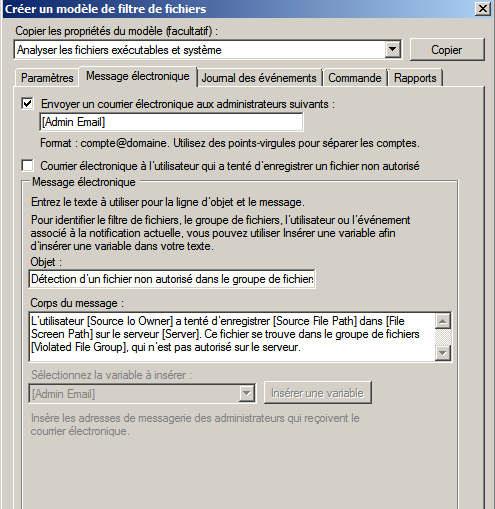

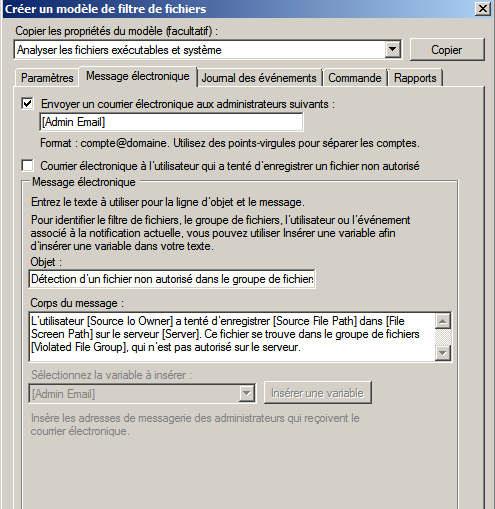

- Dans l’onglet Message electronique, vous avez au minimum à cocher la case Envoyer un courrier.

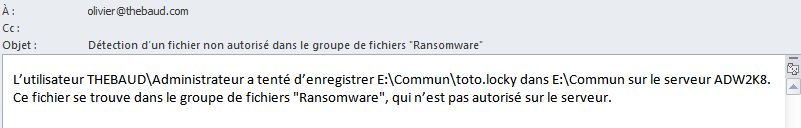

Notez bien dans l’objet du message, le texte et les variables qui vont construire le mail : si un fichier interdit est détecté, vous recevrez un mail avec le nom de login de l’utilisateur, le répertoire concerné, la date et l’heure de la création de fichiers.

Dernière étape, indiquer sur quelle arborescence de votre volume vous souhaitez appliquer ce filtre.

Dans l’option Filtres de Fichiers, il faut en créer un nouveau :

- Sélectionner le répertoire à risque car partagé, puis le filtre qui s’applique au répertoire.

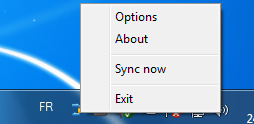

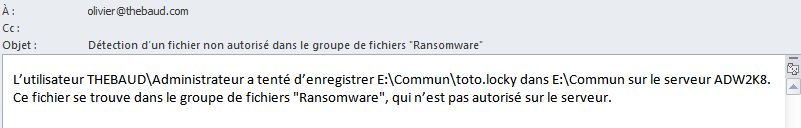

Pour tester : il suffit de tenter de créer un fichier avec l’extension .locky. Selon l’exemple ci-dessus, vous recevrez un mail de ce type :

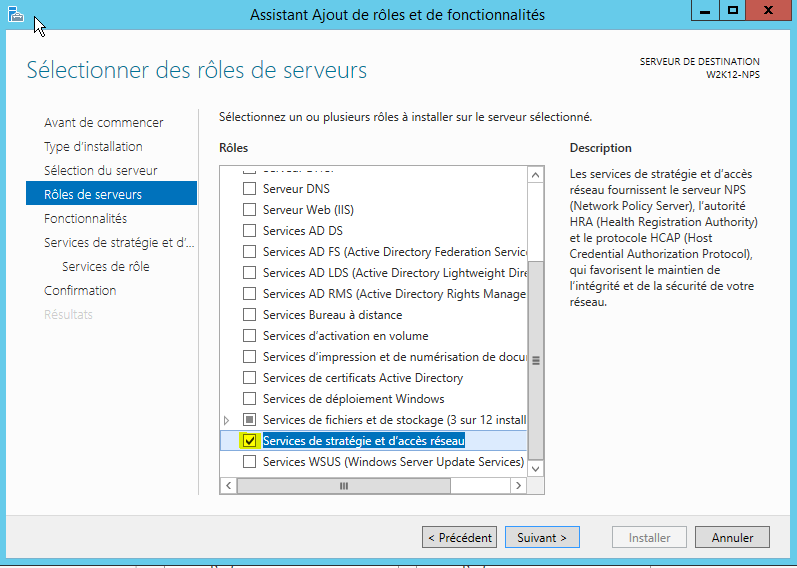

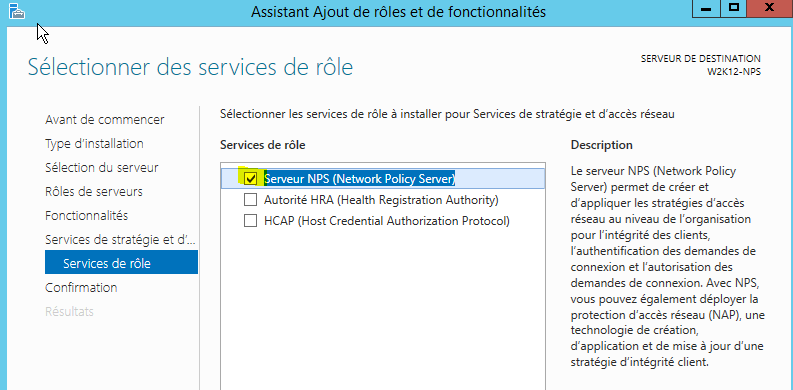

Sous Windows 2012R2

Installation.

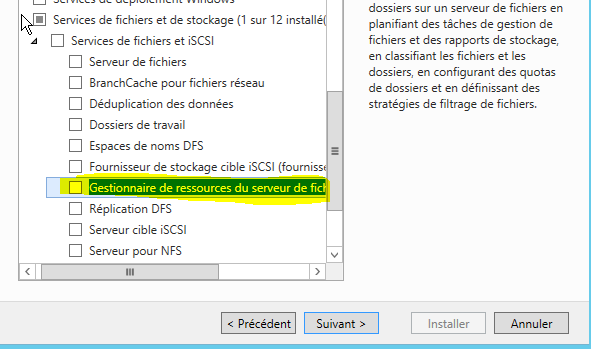

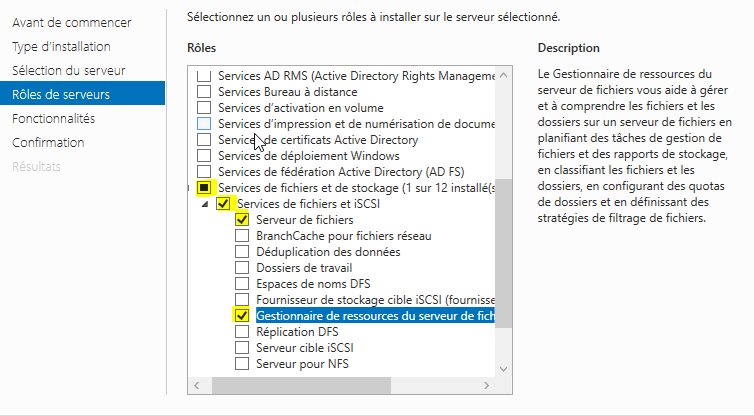

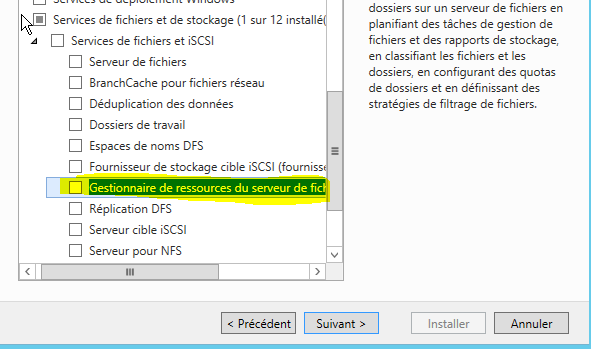

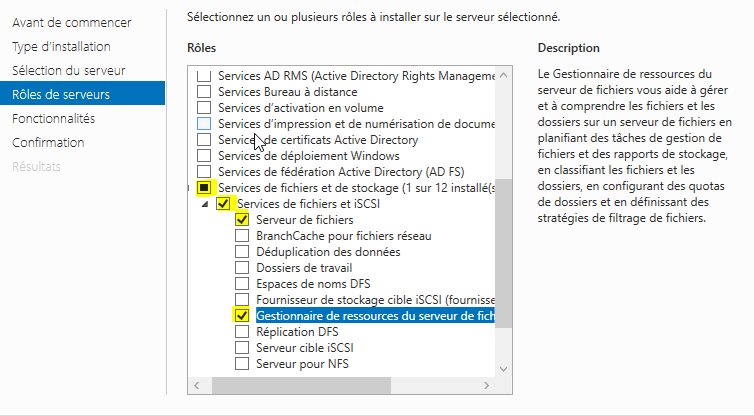

Dans l’assistant Ajout de rôles et de fonctionnalités, développez le Services de fichiers et de stockage puis Services de fichiers et iSCSI. Sélectionnez ensuite le Gestionnaire de ressource du serveur de fichiers.

Une fois installé, l’outil Gestionnaire de ressources du serveur de fichiers sera fonctionnel (sans redémarrage du serveur).

Configuration des alertes

Sur la racine de l’arborescence, click droit / Configurer les options :

La page Notifications par courrier électronique est la même que pour Windows 2008R2

- Spécifiez le nom de votre serveur smtp, à qui vous souhaitez envoyer les alertes et quelle adresse email émettrice sera affichée.

Attention, cette page ne permet de faire de l’envoi SMTP sur autre chose que du SSL ni en mode authentifié.

Création d’alerte sur des fichiers de type Ransomware

Il faut commencer par construire le modèle qu’on appellera « Ransomware ». Ce modèle contiendra l’extension ou les extensions connues générées par les ransomwares sur un serveur de fichiers. (Toutes les boites de dialogues sont similaires à Windows 2008R2)

- Créer un nouveau Groupe de Fichiers

- Lui donner un nom puis ajouter la ou les extensions pour lesquelles vous envisagerez de bloquer la création de fichiers ou d’être alerté.

- Il faut ensuite définir un modèle de filtrage basé sur le modèle des extensions ci-dessus. Autrement dit cela revient à définir les actions qui seront menées en cas de détection des extensions du modèle de groupe de fichiers.

- il faut donner un nom à votre filtre, puis choisir le type de filtrage. Actif = blocage immédiat des fichiers, Passif = les fichiers sont autorisés mais cela génère une alerte.

- Il est indispensable de sélectionner le modèle de fichiers à surveiller (ici Ransomware).

- Dans l’onglet Message electronique, vous avez au minimum à cocher la case Envoyer un courrier.

Notez bien dans l’objet du message, le texte et les variables qui vont construire le mail : si un fichier interdit est détecté, vous recevrez un mail avec le nom de login de l’utilisateur, le répertoire concerné, la date et l’heure de la création de fichiers.

Dernière étape, indiquer sur quelle arborescence de votre volume vous souhaitez appliquer ce filtre.

Dans l’option Filtres de Fichiers, il faut en créer un nouveau :

- Sélectionner le répertoire à risque car partagé, puis le filtre qui s’applique au répertoire.

Pour tester : il suffit de tenter de créer un fichier avec l’extension .locky. Vous recevrez un mail similaire à celui envoyé avec Windows 2008R2.

Sous Windows 2016

Installation.

Dans l’assistant Ajout de rôles et de fonctionnalités, développez le Services de fichiers et de stockage puis Services de fichiers et iSCSI. Sélectionnez ensuite le Gestionnaire de ressource du serveur de fichiers.

Une fois installé, l’outil Gestionnaire de ressources du serveur de fichiers sera fonctionnel.

Configuration des alertes

Sur la racine de l’arborescence, click droit / Configurer les options comme pour Windows 2012.

La page Notifications par courrier électronique est la même que pour la version antérieure.

- Spécifiez le nom de votre serveur smtp, à qui vous souhaitez envoyer les alertes et quelle adresse email émettrice sera affichée.

Attention, cette page ne permet de faire de l’envoi SMTP sur autre chose que du SSL ni en mode authentifié.

Création d’alerte sur des fichiers de type Ransomware

Il faut commencer par construire le modèle qu’on appellera « Ransomware ». Ce modèle contiendra l’extension ou les extensions connues générées par les ransomwares sur un serveur de fichiers. (Toutes les boites de dialogues sont similaires à Windows 2012)

- Créer un nouveau Groupe de Fichiers

- Lui donner un nom puis ajouter la ou les extensions pour lesquelles vous envisagerez de bloquer la création de fichiers ou d’être alerté.

- Il faut ensuite définir un modèle de filtrage basé sur le modèle des extensions ci-dessus. Autrement dit cela revient à définir les actions qui seront menées en cas de détection des extensions du modèle de groupe de fichiers.

- il faut donner un nom à votre filtre, puis choisir le type de filtrage. Actif = blocage immédiat des fichiers, Passif = les fichiers sont autorisés mais cela génère une alerte.

- Il est indispensable de sélectionner le modèle de fichiers à surveiller (ici Ransomware).

- Dans l’onglet Message electronique, vous avez au minimum à cocher la case Envoyer un courrier.

Notez bien dans l’objet du message, le texte et les variables qui vont construire le mail : si un fichier interdit est détecté, vous recevrez un mail avec le nom de login de l’utilisateur, le répertoire concerné, la date et l’heure de la création de fichiers.

Dernière étape, indiquer sur quelle arborescence de votre volume vous souhaitez appliquer ce filtre.

Dans l’option Filtres de Fichiers, il faut en créer un nouveau :

- Sélectionner le répertoire à risque car partagé, puis le filtre qui s’applique au répertoire.

Pour tester : il suffit de tenter de créer un fichier avec l’extension .locky. Vous recevrez un mail similaire à celui envoyé avec Windows 2012.

Fini. En quelques clic, vous avez un filer qui vous alerte ou/et qui vous bloque si un fichier ayant une extension non désirée qui tente de se créer sur votre volume ; en supplément cela vous permet d’identifier rapidement quel poste et utilisateur en est à l’origine et est donc probablement infecté.